Abstrak

Program pemanfaatan dan pengembangan Infrastruktur Teknologi Informasi dan Komunikasi (TIK) pada Departemen Pendidikan Nasional bukan sebuah program yang disusun “tiba masa tiba akal”, melainkan sebuah program yang telah dirintis dan dijalankan dalam beberapa tahap. Setiap tahapan disusun dengan mempertimbangkan kondisi pada saat itu dan keberlanjutannya pada masa-masa selanjutnya. Juga disusun hal-hal yang bersifat pendukung agar setiap program dapat berfungsi dan berjalan secara maksimal. Secara umum, program TIK di Depdiknas dimulai pada tahun 1999 melalui program Jaringan Internet (Jarnet), yang selanjutnya secara berturut-turut dikembangkan program Jaringan Informasi Sekolah (JIS), Wide Area Network (WAN) Kota, Information and Communication Technology Center (ICT Center), Jejaring Pendidikan Nasional (Jardiknas), dan untuk ke depan akan dikembangkan South East Asia Education Network (SEA EduNet).Seluruh program disusun dengan target yang jelas dan berkesinambungan, sehingga pengembangan infrastruktur teknologi informasi dan komunikasi di Indonesia dapat menjadi bagian dari infratruktur dunia. Infrastruktur ini juga dibarengi dengan pengembangan SDM yang sesuai, sehingga perangkat yang dikembangkan tidak menjadi tumpukan barang bekas yang tanpa makna. Diharapkan ke depan, pengembangan infratruktur tidak berhenti sampai pada level Asia Tenggara, tetapi mampu diperluas hingga ke level Asia dan Dunia. Hal ini akan menjadikan Indonesia sejajar dengan bangsa-bangsa lain dalam pemanfaatan dan pengembangan infrastruktur telkonologi informasi dan komunikasi dalam dunia pendidikan.

1. PENDAHULUAN

Bangsa Indonesia adalah bangsa yang besar, baik dari segi jumlah penduduk, luas wilayah, kekayaan alam dan sumber daya yang dimiliki.

Namun, kebesaran ini juga membawa beberapa tantangan di dalam mengelola seluruh sumberdaya yang ada dan untuk membawa negara ini semakin maju. Salah satu contoh tantangan adalah kondisi geografis negara Indonesia yang membentang dari Barat ke Timur, yang terdiri atas 14.000 pulau besar dan kecil serta diselingi dengan laut dan selat.

Kondisi ini pasti menyulitkan pelaksanaan beberapa program pemerintah yang membutuhkan kecepatan dan keluasan. Salah satu program utama yang mengalami tantangan ini adalah dunia pendidikan.

Sesuai dengan amanat Undang-Undang Dasar 1945, maka pendidikan adalah hak mutlak bagi warganegara Indonesia, dimana menjadi kewajiban bagi pemerintah untuk mewujudkan hal tersebut.

Berbagai daya dan upaya dikerahkan untuk memenuhi amat tersebut dan melibatkan seluruh alat yang dapat dimanfaatkan, termasuk pemanfaatan Teknologi Informasi dan Komunikasi (TIK).

Teknologi Informasi dan Komunikasi yang dikembangkan merupakan sebuah alat di dalam mencapai tujuan pedidikan, yaitu mencerdaskan anak bangsa, dimana di dalam pengembangannya terbagi atas beberapa hal, yaitu infrastruktur, SDM dan konten. Ketiga hal tersebut dilaksanakan secara paralel, karena satu sama lain harus saling mendukung untuk dapat menjadi sebuah alat yang lengkap untuk dimanfaatkan di dalam pencerdasan anak bangsa.

2. PEMBAHASAN

Khusus di Departemen Pendidikan Nasional, perkembangan infrastruktur, SDM dan konten di dalam Teknologi Informasi dan Komunikasi telah dimulai sejak abad 19 dan mengalami akselerasi yang cukup tinggi pada awal abad 20, yaitu pada tahun 1999 hingga saat ini.

Beberapa program pengembangan Teknologi Informasi dan Komunikasi khususnya Infrasruktur adalah:

- Jaringan Internet (Jarnet)

- Jaringan Informasi Sekolah (JIS)

- Wide Area Network Kota (WAN Kota)

- Information and Communication Technology Center (ICT Center)

- Indonesia Higher Education Network (Inherent)

- Jejaring Pendidikan Nasional (Jardiknas)

- South East Asian Education Network (SEA EduNet)

2.1 Jaringan Internet (2000)

Sebelum tahun 1999 sebenarnya secara parsial Departemen Pendidikan Nasional telah banyak melaksanakan kegiatan-kegiatan maupun menjalankan program yang berhubungan dengan Teknologi Informasi dan Komunikasi (TIK), utamanya untuk sarana komunikasi antar institusi dan otomatisasi pendataan. Beberapa diantaranya adalah pembuatan mailing list untuk komunikasi langsung antara pusat dengan daerah, menggalakkan pembuatan web site bagi sekolah untuk penyebaran informasi bagi sekolah tersebut serta penyusunan berbagai program pendataan berbasis TIK.

Namun, untuk pengembangan infrastruktur secara nasional dan dalam jumlah besar dilaksanakan oleh Direktorat Pendidikan Menengah Kejuruan (Dikmenjur) pada tahun 2000 dalam sebuah program yang disebut dengan Jaringan Internet atau Jarnet.

Latar belakang program ini adalah untuk mendukung pemercepatan internetisasi sekolah-sekolah di Indonesia khususnya pada Sekolah Menengah Kejuruan atau SMK. Hal ini karena SMK mulai diwajibkan untuk memiliki alamat email dan juga diminta untuk memiliki web site untuk sarana promosi sekolah masing-masing. Hal ini ditandai dengan perkembangan mailing list Dikmenjur yang pada awalnya hanya memiliki 2 orang anggota dan saat ini telah memiliki 5700 anggota dengan rata-rata komunikasi sebesar 600 email per-bulan.

Tujuan dari program ini adalah:

- Mempercepat pelaksanaan Internetisasi di SMK Negeri dan Swasta.

- Meningkatkan komunitas antar SMK.

- Mengoptimalkan penggunaan sarana dan prasarana yang dimiliki.

- Menyediakan sarana mendapatkan informasi terkini dan media pembelajaran bagi warga sekolah dan masyarakat umum.

- Menyediakan media promosi sekolah dalam rangka peningkatan minat/animo masyarakat terhadap SMK.

- Menjadikan jarnet bagian dari unit produksi agar mengembangkan warnet di sekolah.

Dengan demikian bantuan Jarnet di sekolah selain untuk memperkenalkan pemanfaatan teknologi informasi kepada segenap warga sekolah, juga untuk memberi dorongan agar sekolah dapat meningkatkan kinerjanya dengan mendayagunakan komputer yang ada, serta memperkenalkan Internet sebagai sarana mencari informasi dan sarana komunikasi yang efektif dan efisien.

Bantuan Jarnet ini dimaksudkan agar digunakan untuk pengadaan peralatan dan pelatihan pemasangan jaringan lokal (LAN) di sekolah.

Program pengembangan Jaringan Internet diperuntukkan bagi semua SMK Negeri/ Swasta di Kabupaten/Kota. Sampai dengan tahun 2003 terdapat 744 SMK yang sudah memiliki jaringan Internet melalui program Jarnet ini.

2.2 Jaringan Informasi Sekolah (2001 – 2002)

Senyampang dengan mulai menjamurnya kebutuhan terhadap internet yang diakibatkan oleh program Jarnet, maka kebutuhan infrastruktur dan sarana komunikasi juga semakin meningkat. Khusus mengenai infrastruktur, sebagian besar sekolah yang ada di kabupaten dan kota hanya memiliki komputer yang memiliki spesifikasi yang amat rendah. Bahkan banyak yang tidak memiliki harddisk.

Namun, karena minat yang amat tinggi, mereka juga berkeinginan untuk memiliki jaringan yang terhubung dengan internet.

Pada tahun 2001, pengembangan program cloning sedang marak dimana-mana, yaitu memanfaatkan 1 komputer yang memiliki kapasitas besar dan dibagi ke komputer-komputer lainnya melalui sistem jaringan. Sehingga sekolah tidak perlu membeli banyak komputer lagi, namun cukup membeli 1 komputer yang berkapasitas besar. Namun, pengetahuan ini masih amat terbatas, karena dibeberapa tempat menjadi sebuah lahan bisnis yang menggiurkan dan ditawarkan dengan harga yang cukup tinggi.

Oleh Depdiknas, program ini kemudian dipelajari dan disebarluaskan ke seluruh propinsi agar dapat diterapkan di sekolah-sekolah.

Disisi lain, perkembangan TIK yang cukup pesat membutuhkan SDM yang handal, juga membutuhkan sarana komunikasi dan diskusi bagi penggiat TIK di satu daerah, agar para guru yang memiliki hobi yang sama dapat berkumpul secara teratur setiap bulan untuk saling berbagi informasi dan pengetahuan di dalam bidang TIK. Untuk berkumpul ini juga dibutuhkan sebuah lokasi yang representatif, yang memiliki sarana dan prasarana dalam bidang TIK serta dapat dijadikan sebuah sekretariat.

Dengan dasar inilah, Depdiknas pusat mencoba untuk memacu hal tersebut dengan “memberikan kail” berupa bantuan untuk pelatihan awal dan merangsang pembentukan sekretariat TIK di masing-masing kabupaten/kota.

Program inilah yang disebut dengan Jaringan Informasi Sekolah atau disingkat JIS.

Mengapa disebut dengan Jaringan Informasi Sekolah ? Karena diharapkan fungsi utama dari prgoram ini adalah untuk menjaring seluruh sekolah di dalam satu wilayah agar saling berbagi informasi, khususnya dalam bidang Teknologi Informasi dan Komunikasi.

Peserta JIS ini tidak terbatas kepada SMK saja, namun diikuti oleh seluruh SLTA di daerah tersebut, SLTP dan beberapa SD. Syarat utama untuk ikut di dalam JIS adalah memiliki minat terhadap TIK

Hasil yang diharapkan dari program ini adalah:

- Terbentuknya Jaringan Informasi Sekolah di Kabupaten/Kota

- Terbentuknya Jaringan Lokal (Local Area Network) di masing-masing sekolah yang menjadi peserta pelatihan

- Tersosialisasikannya informasi mengenai program cloning PC, sehingga bagi sekolah yang memiliki komputer dengan spesifikasi rendah, tetap dapat dimanfaatkan untuk aplikasi perkantoran atau untuk internet

Hingga tahun 2003, telah terbentuk 154 JIS di seluruh Indonesia. Ini merupakan embrio pengembangan SDM untuk program TIK yang sejak program ini digulirkan menjadi lebih cepat lagi pengembangannya

2.3 Wide Area Notwork (WAN) Kota (2002-2003)

Perkembangan kebutuhan akan TIK sejak bergulirnya program Jarnet dan JIS semakin besar, utamanya kebutuhan terhadap koneksi internet yang digunakan untuk mempercepat proses pengiriman data dan informasi dari daerah ke pusat serta untuk proses pembelajaran.

Namun disisi lain, harga internet di Indonesia yang masih amat mahal menjadi pemikiran utama dari sekolah-sekolah tersebut. Untuk bisa membiayai operasional sehari-hari saja masih amat sulit, apalagi harus menyisihkan dana setiap bulan untuk biaya internet.

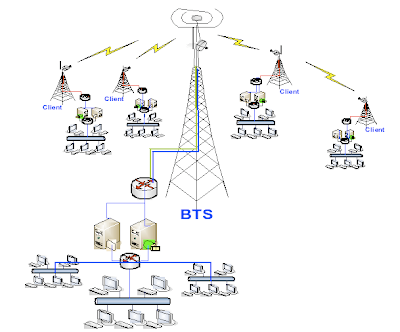

(Gambar 1. Sistem Jaringan WAN Kota)

Berdasarkan pemikiran tersebut, maka dikembangkanlah program WAN Kota, yang mencoba menghubungkan jaringan lokal di semua sekolah yang berada pada satu wilayah dan kemudian memasang koeksi internet pada salah satu simpul di daerah tersebut. Hal ini akan mengakibatkan biaya internet yang seharusnya hanya diatnggung oleh satu sekolah menjadi tanggungan bersama. Ini akan meringankan dan memudahkan sekolah-sekolah tersebut untuk turut serta menikmati koneksi internet.

Secara umum, fungsi dan manfaat program WAN Kota adalah:

- wahana berbagi (sharing) sumber daya data, informasi, dan program pendidikan;

- media komunikasi berbasis web atau multimedia antar lembaga pendidikan yang dibangun, dikelola, dan dikembangkan secar mandiri, kolektif, dan sistematis oleh semua lembaga pendidikan yang terlibat di dalam jejaring tersebut;

- infrastruktur pemelajaran jarak jauh (e-learning) dan pelayanan pemerintahan (e-government);

- sumber informasi dan komunikasi antar sekolah (SLTP, SMU dan SMK);

- pusat penyimpanan (server) modul pembelajaran;

- pusat pelatihan teknologi informasi dan komunikasi bagi masyarakat sekitarnya;

- digital library (perpustakaan berbasis komputer) yang dapat diakses semua sekolah di Kabupaten/Kota.

Secara umum, teknologi yang digunakan untuk program WAN Kota ini adalah teknologi Wireless IEEE 801.11 a/b/g yang memanfaatkan frekwensi 2,4 Ghz. Dengan penggunakan frekwensi yang free inilah, maka setiap sekolah hanya bermodalkan satu set antena Grid Parabolic ataupun menggunakan antena kaleng dan wajanbolic yang dirakit sendiri sudah dapat menikmati koneksi internet yag murah.

Dengan program ini, maka bermunculan juga sentra-sentra perakitan perangkat 2,4 Ghz di beberapa tempat, sehingga menggerakkan indutri kecil di daerah tersebut. Juga di beberapa lokasi, program ini disandingkan dengan RT/RW Net, sehingga pengguna internet tidak terbatas pada sekolah saja, melainkan juga masyarakat umum.

Hingga tahun 2003, telah terbentuk 31 WAN Kota di Indonesia.

2.4 ICT Center (2004 – 2006)

Program WAN Kota yang telah dikembangkan pada tahun 2002 hingga tahun 2003 akhirnya dirasakan hanya menitikberatkan kepada aspek perangkat keras dan jaringan saja, sedangkan pengembangan TIK tidak hanya terdiri atas kedua aspek tersebut. Pengembangan SDM juga hanya berputar kepada institusi yang menjadi lokasi WAN Kota, sehingga mulai dipikirkan untuk memperluas fungsi dan tugas dari WAN Kota menjadi sebuah institusi lain yang mampu menjadi pusat TIK di daerah dan bermanfaat secara luas bagi masyarakat di sekitarnya.

Berdasarkan pemikiran inilah, lahir sebuah program dan institusi dengan nama Information and Communication Technology (ICT) Center yang berfungsi sebagai Pusat Pendidikan, Pelatihan dan Pengembangan Teknologi Informasi dan Komunikasi di Kabupaten/Kota.

Untuk mempersenjatai fungsi tersebut, maka ICT Center dibentuk dengan infrastruktur yang melebihi WAN Kota, karena fungsu utamanya bukan hanya sekedar menghubungkan LAN di da satu wilayah saja, melainkan meluas kepada fungsi Capacity Bulding.

Perangkat yang diberikan kepada masing-masing ICT Center adalah satu set tower dan perangkat server 2,4 Ghz untuk membagi koneksi internet yang dimiliki, satu atau dua paket laboratorium komputer, dan perangkat pendukung jaringan lainnya, seperti VoIP Phone, Router, Switch dan lain-lain. Khusus ICT Center tahun 2005 malah diberikan bantuan koneksi selama 6 bulan melalui VSAT dengan bandwidth 128 Kbps 1:1 dengan ISP Indosat M2.

Berbagai program pelatihan telah dilaksanakan oleh seluruh ICT Center ini, dan sebagian berkolaborasi dengan pemerintah daerah maupun institusi lainnya. Di beberapa tempat, ICT Center malah sudah menjadi sebuah kebutuhan daerah, sehingga pemanfaatan perangkat yang dimiliki tidak hanya dari sekolah itu sendiri namun sudah amat meluas hingga ke masyarakat umum.

Hingga tahun 2008 ini, total ICT Center di seluruh Indonesia adalah 430 Unit

2.5 Inherent (2006 – 2007)

Direktorat Jenderal Pendidikan Tinggi juga turut menggeliat di dalam pengembangan TIK dan tidak kalah dengan Direktorat Jenderal Pendidikan Dasar dan Menengah. Sebenarnya, sejak tahun 90-an, sudah banyak perguruan tinggi yang secara parsial maupun kelompok kecil telah mengembangkan infrastruktur TIK di kampus masing-masing. Yang amat terkenal adalah ITB dengan berbagai risetnya untuk bidang internet dan jaringan lokal.

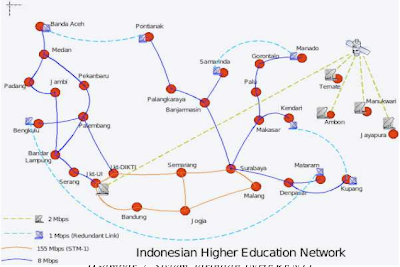

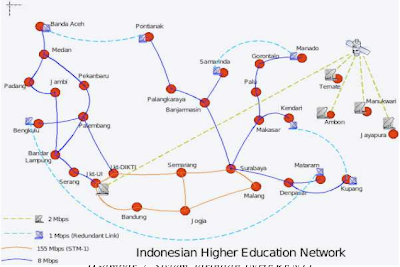

Secara nasional, infrastruktur yang dibangun untuk menghubungkan seluruh perguruan tinggi dibangun pada tahun 2006, dalam bentuk program Indonesian Higher Education Network atau Inherent.

Program INHERENT menghubungkan 32 perguruan tinggi sebagai backbone utama dimana perguruan tinggi lainnya dapat terhubung ke PT backbone tersebut apabila hendak terhubung dalam satu sistem jaringan.

(Gambar 2. Sistem Jaringan INHERENT)

Karena tujuan utama dari sistem ini adalah untuk riset dan pengembangan, maka jalur data yang disiapkan cukup besar, bahkan mencapai 155 Mbps dengan link yang terkecil mencapai 2 Mbps.

2.6 Jejaring Pendidikan Nasional (2006 – sekarang)

Program ICT Center dan WAN Kota yang dibangun hingga tahun 2006 telah berhasil membangun jaringan lokal di dalam masing-masing kabupaten kota, serta telah membentuk komunitas di dalam bidang TIK.

Selanjutnya, untuk menggabungkan seluruh ICT Center, WAN Kota dan Institusi pendidikan lainnya di seluruh Indonesia, pada tahun 2006 dikembangkan program Jejaring Pendidikan Nasional atau Jardiknas.

Untuk memudahkan pengelolaan, Jardiknas dibagi atas 4 zona, yaitu Zona Kantor Dinas dan Institusi, Zona Perguruan Tinggi, Zona Sekolah, dan Zona Personal (Guru dan Siswa)

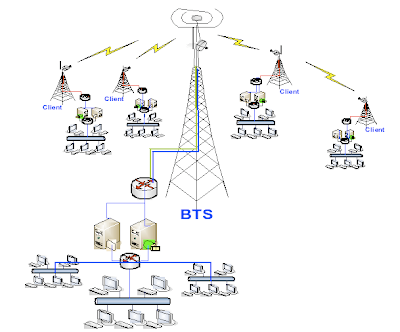

(Gambar 3. Sistem Jaringan Jardiknas)

Seluruh lokasi terhubung dengan teknologi MPLS dan dikelola oleh 3 NOC, dimana seluruh NOC dihubungkan dengan link internasional dan IIX sebesar 200 Mbps.

Hingga akhir tahun 2007, telah terhubung 1.014 titik institusi dan 11.825 sekolah dengan Jardiknas.

2.7 SEA EduNet ( 2008 )

Rencana pengembangan ke depan adalah mengintegrasikan jejaring yang telah dibentuk di Indonesia dengan negara-negara tetangga, agar dapat dilaksanakan sharing knowledge dengan lebih intensif. Hal ini bertujuan agar seluruh institusi kita memiliki wawasan yang lebih mengglobal.

Salah satu teknologi yang saat ini sedang dijajaki oleh Depdiknas, utamanya oleh institusi Southeast Asian Ministers of Education Organization Regional Open Distance Learning Centre (SEAMOLEC) adalah teknologi multicast, yang menggunakan perangkat parabola untuk downstream dan teresterial untuk upstream.

Teknologi ini amat sesuai dengan kondisi geografis di Indonesia, yang bergunung-gunung dan masih sulit dijangkau secara merata dengan koneksi kabel.

(Gambar 4. Sistem Jaringan SEA EduNet)

Diharapkan pada tahun 2008, sudah dapat diujicobakan pada seluruh Propinsi di Indonesia.

3. PENUTUP

3.1 Kesimpulan

Pengembangan Infrastruktur TIK pada Departemen Pendidikan Nasonal dilakukan secara bertahap dan berjenjang sesuai dengan perkembangan teknologi dan kebutuhan lapangan. Dengan pengembangan infrastruktur ini maka pengelolaan pendidikan di Indonesia dapat lebih efektif dan efisien.

3.2 Rekomendasi

Integarasi sistem Jaringan yang saat ini telah dibangun dengan memanfaatkan dana rakyat harus terus dijaga, utamanya didalam setiap pengembangan program ke depan, agar tidak terkesan “membongkar pondasi” setiap ada kebijakan yang baru. Selain itu, pengembangan konten yang menjadi alat transportasi yang memanfaatkan infrastruktur ini harus lebih diperkaya, sehingga pemanfaatannya menjadi lebih optimal.

Sejarah Pengembangan Infrastruktur Teknologi Informasi dan Komunikasi, dari Jarnet hingga Jardiknas menuju ke South East Asian Education Network (SEA EduNet)